Creando un laboratorio virtual de penetration testing

Creando un laboratorio virtual de penetration testing

En este post veremos cómo podemos a crear un laboratorio virtual el cual usaremos para comenzar a probar diferentes tools de penetration testing/hacking.

Para crear nuestro ambiente virtual debemos tener una computadora por lo menos con 8 GB de RAM y debemos tener la virtualización habilitada.

(Para habilitarlo debemos ir al BIOS de nuestro sistema y habilitar la virtualización)

Los programas que podemos utilizar para virtualizar son:

VirtualBox (Gratis)

VMWARE Worktation (Pagado)

------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

Los pasos son similares en ambos programas, para este tutorial estaré utilizando VMWARE.

Para comenzar a crear una maquina virtual debemos tener las imágenes o ISO files de el sistema operativo que queremos. En este caso estaré utilizando Kali Linux, Metasploitable y Windows 7.

Seleccionamos File > New Virtual Machine.

En este caso seleccionare Custom > Next > Next y en esta pantalla selecionamos nuestra imagen ISO que utilizaremos. Utilizando Browse podemos buscar la imagen.

(Podemos ignorar el mensaje al lado del triangulo ya que no afecta la instalación.)

>Next seleccionas el sistema operativo que vas a instalar en mi caso Linux y aunque estoy instalando Kali Linux >Next > Nombramos nuestra máquina virtual >

>Next > Seleccionamos cuanta memoria RAM le asignaremos a nuestra máquina virtual.

Linux usualmente no necesita mucho RAM así que seleccionar un 1GB.

**Nota ** dependiendo de cuanto RAM tenga tu computadora se vera afectado el rendimiento de ella por las máquinas virtuales**

>Next

Llegamos a la configuración de RED esta parte es importante ya que con la configuración apropiada podremos interconectar las maquinas virtuales.

Por ahora seleccionaremos Host-Only los que nos permitirá tener una red aparte.

Por último, podemos observar la configuración que tenemos.

Luego hacemos el mismo procedimiento con Windows 7 y Metasploitable cambiando unos cuantos parámetros.

Windows utiliza un poco mas de RAM que Linux así que recomiendo que le den por lo menos dos GB de RAM y Metasploitable utiliza 1GB de RAM.

En cuanto a espacio en el disco a Windows le pueden asignar 16 GB en 32 bit y metasploitable puede utilizar 10GB.

--------------------------------------------------------------------------------------------------------------------------

-------------------------------------------------------------------------------------------------------------------------

------------------------------------------------------------------------------------------------------------------------

Seleccionamos el IP que utilizaremos y lo ingresamos.

--------------------------------------------------------------------------------------------------------------------------

Configuracion de Red en Metasploitable

Configuracion de Red en Metasploitable

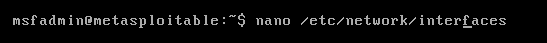

Después de entrar utilizando msfadmin como login y password

Debemos ir a /etc/network/interfaces utilizando vim o nano

Cambiamos

auto eth0

iface eth0 inet static (static quiere decir que no utilizara dhcp)

address 172.16.40.10 (cambie por ip que utilizara)

netmask 255.255.0.0 (cambie por netmask que utilizara)

network 172.16.0.0 (cambie por red que utilizara)

broadcast 172.16.255.255 (broadcast que utilizara)

gateway 172.16.2.47 (gateway que utilizara)

iface eth0 inet static (static quiere decir que no utilizara dhcp)

address 172.16.40.10 (cambie por ip que utilizara)

netmask 255.255.0.0 (cambie por netmask que utilizara)

network 172.16.0.0 (cambie por red que utilizara)

broadcast 172.16.255.255 (broadcast que utilizara)

gateway 172.16.2.47 (gateway que utilizara)

le hacemos restart a la red

sudo /etc/init.d/networking restart

Podemos verificar la conexion utilizando el commando Ping entre computadoras.

----------------------------------------------------------------------------------------------------------------------------------------

¡Espero que

este post les haya ayudado!

Nice Article:APK

ResponderBorrarRecovery Tool

Retrieve Lost Data

Making ISO images using Diskdigger

Disg Deeper

Are you wondering how to buy credit cards on the dark web? The truth is Read more about my website: dark web links

ResponderBorrar